- Home

- IT, 企業・業界, 業界事情(業界・企業・事業紹介)

- 〈タイ業界事情〉ERPシステムの危機管理におけるAIの学習機能と進化について(2) BANGKOK TOKI SYSTEM CO., LTD.

〈タイ業界事情〉ERPシステムの危機管理におけるAIの学習機能と進化について(2) BANGKOK TOKI SYSTEM CO., LTD.

- 2026/3/10

- IT, 企業・業界, 業界事情(業界・企業・事業紹介)

今回も前回の続きということでERPシステムの危機管理にAIをどのように活用すべきかという内容について話をさせていただければと考えております。前回はERPシステムの使用において身近に起こりうる危機状況として在庫ショートの発生を如何にして防ぐべきかという内容でしたが、今回はシステムの管理対象ではなくシステムのオペレーションそのものに対する危機状況について話をしてみたいと思います。

どういうことかと言いますと、昨今のシステムではデータベースも含めて入出力プログラム自体がクラウド上に置かれておりインターネットを介してシステム使用をおこなうというケースが主流となっております。この形の利点としてはインターネットへの接続環境さえあれば在宅勤務でも出張先でも普通にシステム使用が可能となるということで、特に数年前のコロナ禍の時期にはこの方式がかなり一般的となりました。

反面デメリットとしましては、当たり前ですが社外からもシステムに接続することが可能なので、VPN設定やファイアウォール、パスワード等でのセキュリティ管理により防御はされているとはいえ、外部からの部外者の侵入を100%防ぐことは不可能な状況となっております。また仮にクラウド形式でなく、社内にサーバーが設置されているオンプレミス形式であったとしても、社内のネットワークがインターネットに接続されていれば、同回線を通じて外部からの侵入は可能となってしまいます。

あと、極端な話をしますと社内のネットワークが外部のインターネットに全く接続されていないケースでも(あまり考えたくはないのですが)社内に悪意を持った人がいればシステムデータを故意に捏造したり必要データを削除したりといったことは起こりうる問題であります。また悪意は無くともシステムオペレーションに不慣れなスタッフがとんでもない事態を引き起こしてしまう可能性も皆無ではありません。

そこでそういった危機状況に対してAIを活用することにより防御は出来るのかというのが今回の主題となります。具体的にどういった手法にておこなうかという案を事例ごとに説明させていただきますと、下記の通りとなります。

1、ユーザーIDとオペレーション時間とのチェック

システムのデータベースに直接接続を行う為にはIDとパスワードによる一般的なセキュリティロックが掛かっており同内容はシステム管理者といった限られた人しか知らされておりませんので、ここで言うところのユーザーIDはERPシステムにログオンをおこなうユーザーIDとなります。その場合パスワードの管理は各々のユーザーさんに委ねられますので、中には管理の甘いユーザーさんからパスワード情報が漏れてしまうというケースも考えられます。

そこでシステムにログオンをおこなわれたユーザーIDが本当に正規のユーザーさんからのものかどうかを確認する必要があるのですが、どのようなチェックをおこなえば良いかということで先ずはログオンがおこなわれた時間について考えてみます。ただ昼勤のユーザーさんであれば基本的に会社の業務時間内にシステム使用がおこなわれますが、忙しい時期であれば残業をされるユーザーさんもいらっしゃるでしょうし、夜勤のユーザーさんもいらっしゃると思います。

この為ユーザーIDごとで今までの使用時間の履歴を解析しておき、例えばAさんのユーザーIDは午前中にシステム使用が行われることが多く、Bさんは午後と残業時間帯、Cさんは夜勤の時間帯といった形でIDごとで使用時間がある程度決まっていたとした場合、通常使用される時間帯以外にログオンがおこなわれた際には、果たしてそれは本人がログインをおこなっているのだろうか?という疑いをかけるという仕組みとなります。

もちろん普段は午前中しかシステムを使用しない人がたまたまその日は午前中に半休を取って午後から出社したとか、普段は定時で帰宅する人が繁忙期なので残業したりといったイレギュラーなケースは考えられますので、杓子定規にログオン不可にする訳にはいかないのですが、チェック内容や対応アクション(ユーザーIDに登録されているメールアドレスやシステム管理者のメールアドレスに警告メールを送る等)を設定することにより不正ログオンの防止をおこなうことが可能となります。

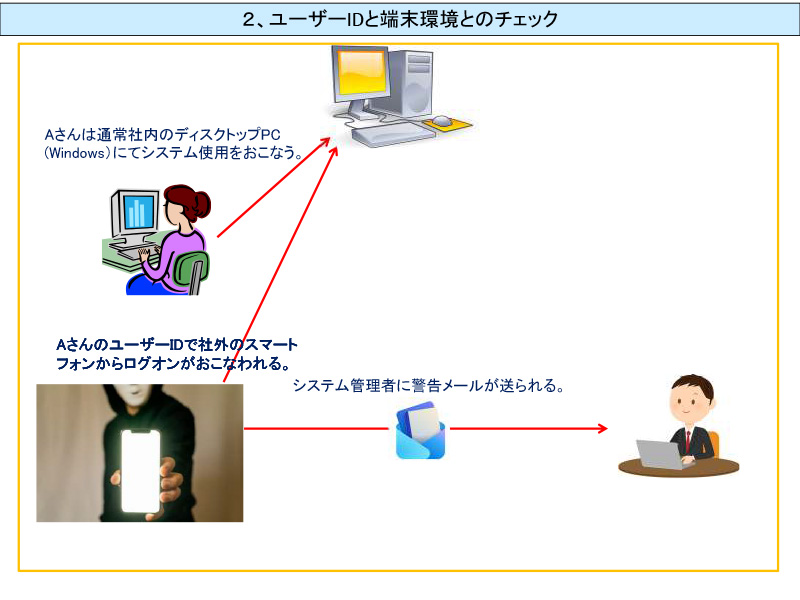

2、ユーザーIDと端末環境とのチェック

こちらも前項と似たような内容なのですが、ここではログオン時の端末環境をチェックしてやろうということで、例えば普段は会社内からシステム接続をおこなっていたユーザーIDが会社外から接続された場合や、あとは接続端末のOSがWindowsではなくiOSやアンドロイドであった場合や使用ブラウザーがいつもはEdgeを使用していたのにSafariに変わったとか、そういう風に端末環境がいつもとは違っていた場合に、同じように警告メールを送る等のチェック機能を付けることでこちらも不正ログオンの防止に努めることが出来ます。

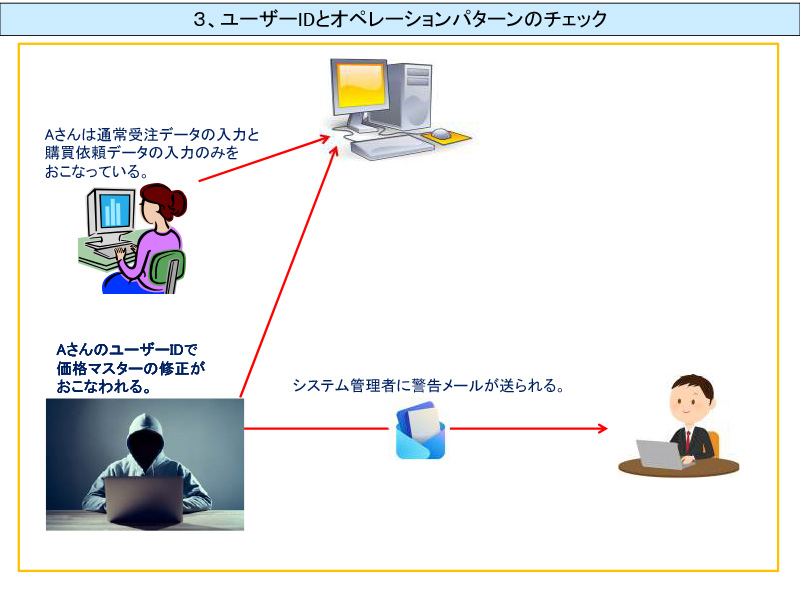

3、ユーザーIDとオペレーションパターンのチェック

実は前項までの内容であれば現状でもかなり一般的に使用されているチェック手法でありまして、特にEコマースやポイントサイト等では普段とは違う端末を使用した場合、成り済ましによる不正ログオンかどうかを確認する為の警告メールが送られてくるといった経験をされた方も多いかと思います。ただこの手法はEコマースのようなB to Cサイトではかなり有効なのですが、社内の業務管理システムのように基本的に社内のネットワークから接続が行われる場合は、成り済まし者も同じIPアドレスで同じPC環境でというケースも考えられます。そこでこの項ではよりAI機能を活用することによるERPシステムならではの更に複雑なチェック機能を考えてみたいと思います。

先ずはオペレーションのパターンをチェックということで、どういうことかと言いますと例えばAさんのユーザーIDであれば通常朝9時から受注データの入力をおこない、その後在庫予測の照会を行いながら発注依頼データの入力をおこなうというオペレーションが日課だったのに、ある日突然同じユーザーIDで販売単価マスターを開いて既存のデータを次々に変更をおこなっているとなれば、それはちょっと疑わしいのではという判断がおこなえるのではないでしょうか。

もちろんたまたまその日に販売単価の入力ミスに気付いてそういうオペレーションをおこなう必要があったというケースも考えられるのですが、穿った見方をすれば単価を勝手に改ざんしてるのではということになります。そこで、こういった場合もユーザー本人やシステム管理者に警告メールを送る、若しくは一旦システム使用をロックするといった強硬なアクションを採ることも可能です。

その他にも社外秘となるような資料の閲覧や財務諸表の出力等を普段あまりそういう作業をおこなわないようなユーザーIDによりオペレーションがおこなわれた場合にも疑ってかかる必要があるでしょうし、あとは何故か既存の伝票を大量に削除しようとしたとか、マスターデータの削除を行おうとしたとか、そういった通常おこなわれないような危険な作業を実施しようとしていた場合には、何らかのチェック機能を付けることにより大きな被害を受けることを事前に防ぐことが出来るのではないでしょうか。

今回も危機管理ということで、ただ前回とは少し違った観点でシステム自体の脆弱性をカバーする目的としてのAI機能の活用方法についての話をさせていただきましたが、次回もまた同じように今までとは異なる形でのAIの可能性についての話をさせていただければと考えております。

BANGKOK TOKI SYSTEM CO., LTD.

住所:333 Lao Peng Nguan Tower 1, 17th Floor, Unit B1, SoiChaypuang,

Viphavadi-Rangsit Road, Chomphol, Chatuchak, Bangkok 10900

電話:0-2618-8310-1 ファクス:0-2618-8312 Eメール:toki@ksc.th.com

ウェブサイト:www.bkktoki.com